1.2.1 Giriş

Bu bölmədə, birbaşa KTƏM qurma və idarə etmə fəaliyyətlərinə girilməsə də həyata keçiriləcək əməliyyatlarda bilinməsinin faydalı olduğu düşünülən bir qrup anlayış və prinsiiplərdən bəhs edilmişdir.

1.2.2 Təməl Təhlükəsizlik Prinsipləri

Kiber təhlükəsizlik mövzubəhs olduqda bir çox mənbədə təməl təhlükəsizlik prinsipləri olaraq Məxfilik, Bütünlük və Əlçatanlıq komponentlərindən ibarət üçlüdən bəhs edilir. Kiber təhlükəsizliklə əlaqədar tələbləri daha açıq izah edə bilmək baxımından bu KTƏM mövzusunda 9 ədəd prinsipi müəyyənləşdirməyi faydalı hesab edirik.

| No. | Prinsip | Principle | Qısa izah |

| 1 | Məxfilik | Confidentiality | Səlahiyyətsiz müdaxiləyə mane olmaq |

| 2 | Bütünlük | Integrity | Səlahiyyətsiz dəyişikliyə mane olmaq |

| 3 | Əlçatanlıq | Availability | Əlçatanlığa qarşı olacaq problemdən müdafiə |

| 4 | Sahiblik | Possession | Oğurluğa və itkiyə qarşı müdafiə |

| 5 | Yaralılıq | Utility | Lazımi şəkildə istifadə edilməməyə qarşı müdafiə |

| 6 | Həqiqilik | Authenticity | Həqiqiliyi təmin etməməyə qarşı müdafiə |

| 7 | İnkar edilməzlik | Non-repudiation | İnkar etməyə qarşı müdafiə |

| 8 | Səlahiyyətli istifadə | Authorized use | Səlahiyyətsiz istifadəyə qarşı müdafiə |

| 9 | Şəxsilik | Privacy | Şəxsi informasiyanın ifşasına qarşı müdafiə |

Cədvəl 1. Təməl təhlükəsizlik prinsipləri

Yuxarıdaki prinsiplərin başa düşülməsi və mənimsənilməsi informasiyanın və informativ varlıqların qorunması istiqamətində aparılacaq işlərin formalaşması baxımından əhəmiyyət kəsb edir.

1.2.3. Atak modelləri

İstər kiber sahədə, istər fiziki dünyada bir təxribatən və ya cianyətin müvəffəq olması üçün bir üsula riayət olunması lazımdır. Bu üsullar, istər ustadan şagirdə keçərək öyrədilsin, istər mövcud üsulların köçürülməsi ilə yaradılsın, həm kiber dünyada həm gündəlik həyatda oğrular, saxtakarlar və cinayətkarlar tərəfindən istifadə edilməkdədir. Əgər bu üsulları bilmiş olsanız müdafiə olunmaq və lazım gələn nöqtədə aşkar etmək, mane olmaq və ya çaşdırmaq daha asan olacaqdır. Tədqiqatçılar, cinayətkarların istifadə etdikləri bu üsulları araşdırıb bir qrup üsullar təyin etmiş və kiber hücumları analiz edə bilmək üçün bəzi modellər yaradıblar. Bu modellər ümumi olaraq Hücum Həyat Dövrü və ya Atak Modelləri olaraq adlandırlmaqdadır.

Atak modelləri hücumları analiz etmək və analiz nəticələrindən asılı olaraq oxşar hücumların qarşısını almaq məqsədilə təkmilləşdirilmiş üsullardır. Bu modellər adətən hərbi məqsədlər üçün yaradılmış modellərin kiber təhlükəsizlik sahəsinə uyğunlaşdırılması ilə meydana çıxmışdır. Ən bilinən və istifadə olunan bu həyat dövrləri və modellər aşağıda siyahılanmışdır:

- Cyber Kill Chain

- Mandiant Attack Life Cycle

- MITRE ATT&CK

Günümüzdə kiber dünyada analiz məqsədilə istifadə olunan bütün hücum analizləri bu modellər üzərinə qurulmuşdur. Bu modellər qəti modellər deyil əlbəttə, daima dəyişməkdə və təkmilləşməkdədir. Bu modellər dünyanın böyük silah istehsalçılarından olan Locheed Martin firmasının təkmilləşdirdiyi Cyber Kill Chain, sonradan Fireeye tərəfindən satın alınan Mandiant firması tərəfindən təkmilləşdirilən Attack Life Cycle və Amerika mənşəli tədqiqat və təkmilləşdirmə qurumu MITRE tərəfindən əmələ gətirilən ATT&CK modelləridir.

Cyber Kill Chain cinayətkarın kəşfdən etibarən sistemlərə daxil olma arasında keçən addımları daha ətraflı olaraq izah edərkən, Attack Life Cycle içəriyə daxil olan cinayətkarın içəridə keçirdiyi dövrləri ətraflı olaraq izah etmişdir. Cyber Kill Chain zərərli proqramları mərkəzə alarkən, Attack Life Cycle cinayətkarı və cinayətkarın hərəkətlərini mərkəzə alır. Bu şəkildə baxıldıqda bu iki model birbirinin əksikliklərini çox gözəl şəkildə tamamlamaqdadır. MITRE tərəfindən təkmilləşdirilən ATT&CK isə yuxarı səviyyə yaradılan bu iki modeli əsas alan və bu modellərdəki üsul və taktikaları ətraflı şəkildə izah edən, yoxlama və aşkar praktikalarında istifadə edilməsi üçün yaradılmış bir modeldir.

Bu modellərdə ən çox istifadə edilən terminlər TTP (Techniques/Tools, Tactics and Procedures) və İoC (Indicator of Compromise)-dır. TTP-nin nə olduğunu bilmədən bu modelləri başa düşmək çox da mümkün olmayacaqdır. Bu səbəblə bu anlayışlara burada qısaca toxunmağımız izah edilənlərin daha yaxşı başa düşülməsində faydalı olacaqdır.

Techniques/Tools, Tactics and Procedures (TTP)

TTP Texnika(üsul)/Alət, taktika və prosedura kəlmələrinin ingiliscə ekvivalentlərinin baş hərfllərindən əmələ gətirilən bir qısaltmadır. TTP-lərin istifadə edilmə məqsədi hücumun arxasındaki məqsədi (motivasiyanı) və cinayətkarların xasiyyətlərini, tiplərini müəyyən edərək, hücumların qarşısını almaq və ya ən az zərərlə öhdəsindən gəlməkdir.

Taktika qısa olaraq, cinayətkarların taktiki məqsədini, aparılan əməliyatların niyə edildiyini izah etmək üçün istifadə edilən termindir. Cinayətkarın əməliyyatlarda istifadə etdiyi addımlar əslində bir taktikadır. Məsələn, sistemlərə çöldən və ya daxildən edilən kəşf fəaliyyətləri, sistemlərə girdikdən sonra sistemlərdə varlığını davam etdirmək, sakitcə irəliləmək və ya xaricə informasiya ötürmək taktika olaraq izah edilir. Üsullar isə taktikaları həyata keçirmək üçün edilməsi lazım gələn fəaliyyətlərdir, cinayətkarın taktiki hədəflərinə necə və nə ilə çatacağını müəyyənləşdirmək üçün istifadə edilir. Kəşf məqsədli tətbiq edilən üsullar, IP/port axtarışı, istifadəçi axtarışı, şəbəkədəki yayım edən sistemləri aşkar etmə olaraq nümunələndirmək olar. Proseduralar isə üsulların necə və hansı növbə ilə və nə məqsədlə istifadə ediləcəyini izah edən növbələməyə verilən addır. Məsələn, bir boşluq aşkar edə bilmək üçün əvvəlcə əlaqədar sistemdə hansı resursların olduğu, IP adresləri, TCP/UDP portları və verilən xidmətlərin aşkar edilməsi lazım gəlir. Bütün bu əməliyyat sırası Prosedura olaraq adlandırılır.

İoC (İndicator of Compromise)

Cinayətkarlar bir sistemi ələ keçirdikdə, bir sistemə daxil olmağa çalışdıqda və ya hücum etdikdə arxalarında bir çox iz buraxarlar. Bu izlər kiber təhlükəsizlik dünyasında “göstərici – indikator” (indicator) olaraq adlandırılır. Ələ keçirilmiş və ya potensial olaraq ələ keçirilmə ehtimalı olan bir sistemlə əlaqədar göstəricilər isə IoC olaraq adlandırılır. IoC-lar istifadə olunaraq KTƏM-in aşkar və müdaxilə qabiliyyətlərinin artırılması təmin olunur. Göstəricilərin aşkar edilə bilinməsi üçün əlaqədar sistemlərdəki məlumatların qeyddə tutulması lazımdır. Yəni, şəbəkə, təhlükəsizlik və server sistemlərinin loqları, şəbəkə paket qeydləri, son istifadəçi maşınlarındaki loqlar kimi bir çox məlumatın qeyddə tutulması lazımdır. Bu loqların qeyddə tutulub, analiz edilməsi böyük əhəmiyyət kəsb edir.

IoC-lar adətən rəqəmsal ədli analiz və hadisəyə müdaxilə fəaliyyətləri ilə kəşf edilir. Kəşf edilən IoC-lar Daimi Təhlükəsizlik Müşahidə və Kiber Təhdid Kəşfiyyatı funksiyaları tərəfindən istifadə edilərək hücumların əvvəlcədən aşkar edilməsi məqsəd tutulur. Bu göstəricilər qısa olaraq aşağıda siyahılanmışdır:

- Zərərli proqramların fayl məlumatları (hash)

- Zərərli proqramların yayımının, nəzarətinin aparıldığı cihazların IP adresləri

- Zərərli proqramların yayımının, nəzarətinin aparıldığı serverlərin domen adları

- Komputer şəbəkələrində meydana çıxan göstəricilər

- Komputerlər üzərində meydana çıxan göstəricilər

- Hücumdan əvvəl/ərəfəsində/sonrasında istifadə olunan alətlər

- Hücumdan əvvəl/ərəfəsində/sonrasında istifadə olunan taktika, üsul və metodlar

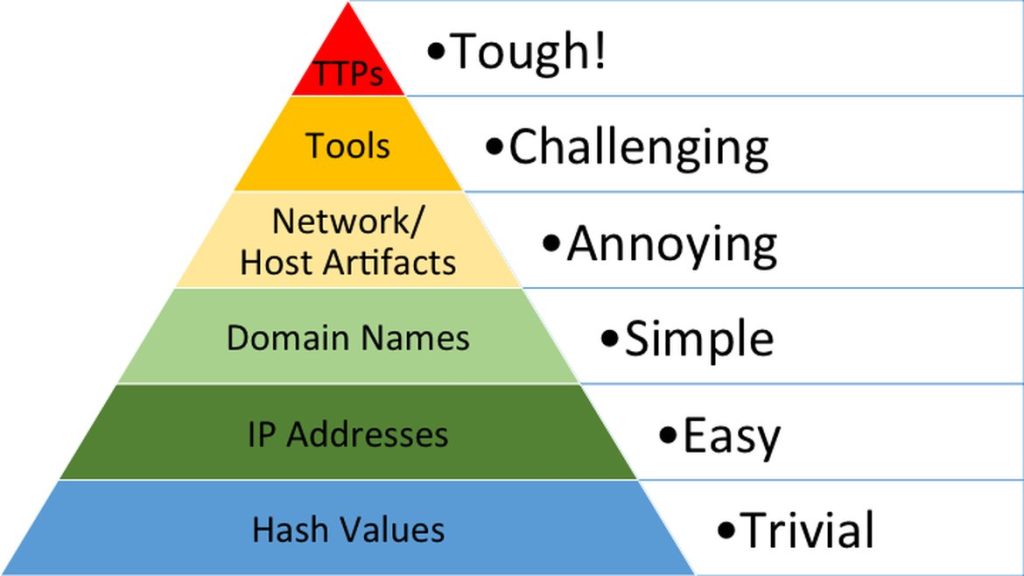

IoC-ların təyin olunması da, təhlükəsizlik məhsulları istifadə edilərək hücumların aşkar edilməsi də özü ilə müxtəlif çətinliklər gətirir. Hər IoC-un fəaliyyətdə olma müddəti və qüvvədə olması, təbii olaraq qiyməti də fərqlidir. IoC-ların qiyməti, məlumat sayı ilə tərs, məlumatın qüvvədə olma müddəti və əldə etmək üçün istifadə ediləcək resurs ilə düz mütənasibdir. Yəni ən qiymətli məlumat olan cinayətkarların istifadə etdikləri alətlər, taktikalar, metodlar və hətta kim olduqlarını aşkar edə bilmək üçün mütəxəssis heyətin uzun müddət iş görməsi lazım gələcəkdir. Ancaq cinayətkarların istifadə etdiyi IP adresləri və domen adı adreslərini dünya səviyyəsində bir çox bölgəyə yerləşdirilən honeypotlar ilə toplamaq və bəsit bir sənəd halında təqdim etmək daha asandır. Cinayətkarlar, istifadə etdikləri zərərli proqramları çox asan dəyişdirə bilərlər, əmr və nəzarət mərkəzlərinin IP və domen adı adreslərini asanlıqla dəyişdirə bilərlər amma istifadə etdikləri boşluqları və/və ya metodları/üsulları dəyişdirməkləri o qədər də asan olmur. Cinayətkar tərəfindən baxıldıqda bu dəyişikliklərin hər biri ayrı xərc istəyir.

Qısası, asan dəyişdirilə biləcək işarələrin əldə edilməsi asan və az xərcli, miqdarı yuxarı, qüvvədə olma müddəti qısa ikən, dəyişdirilməsi çətin olan işarələrin əldə edilməsi də bir o qədər çətin və yüksək xərcli, miqdarı aşağı və qüvvədə olma müddəti daha çox uzun olacaqdır. Bu yanaşma David Bianconun nəzərindən qaçmamış və “Pyramid of Pain” adı ilə aşağıdaki şəkildə modelləşdirilmişdir.

Şəkil 5. Pyramid of Pain

Pyramid of Pain, cinayətkara nə qədər zərbə verəcəyimizi göstərən bir modeldir. Əgər cinayətkarın istifadə etdiyi zərərlilərin hashlarını toplayıbsınızsa cinayətkar o dəqiqə bu zərərlilərin içərisinə bir neçə sətr əlavə edərək hashı dəyişdirər və əmr və nəzarət mərkəzlərini aşkar etmiş olsanız belə yeni mərkəzlər yaratmaq və IP adresləri ilə mövcud zərərliləri əlaqələndirmək üçün cəhd edər. Ancaq siz, cinayətkarın istifadə etmiş olduğu boşluğu, bu boşluqdan sui-istifadə etmə formasını, boşluğu aşkar etmək üçün istifadə etmiş olduğu üsulu bilər və buna əsasən tədbir görsəniz cinayətkarın müvəffəq olması üçün yeni boşluqlar və metodlar tapması lazım gələcək və onun işi çətinləşəcəkdir.